La rentrée arrive, et avec elle, le moment clé où les entreprises entrent en introspection : la préparation des budgets pour 2026. Parmi toutes les questions qui se posent, il en est une que les PME négligent encore trop souvent : quelle place pour la cybersécurité ?

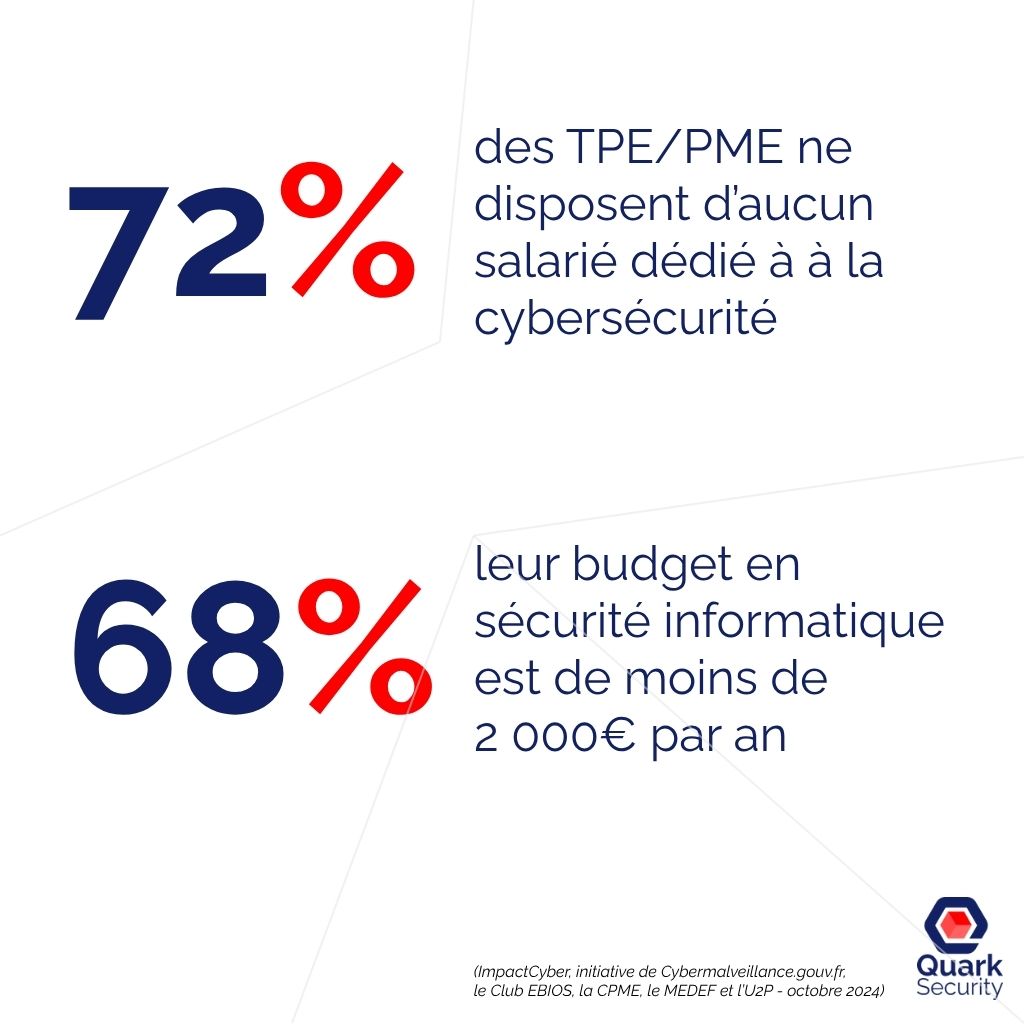

L’Agence Nationale de la Sécurité des Systèmes d’Information (ANSSI) estime ainsi que seules un tiers des TPE et des PME est considéré comme correctement paré à l’éventualité d’une attaque. A l’heure où une PME sur deux subit au moins une attaque en l’espace d’une année, il devient urgent de partir du principe que tout projet comporte une dimension sécurité.

Deux exemples de la vie des PME pour illustrer la nécessité d’inscrire la cybersécurité au budget 2026

Premier exemple : votre entreprise décide de renouveler son CRM

Dans notre exemple, imaginons que le nouveau fournisseur de CRM est identifié. Les fonctionnalités sont séduisantes, le budget est validé. Il n’y plus qu’à procéder à la migration de service et à la formation des équipes marketing pour la prise en main du nouvel outil. Examinons le sujet sous un angle business et risque cyber.

L’importance du sujet :

Pour une entreprise, une base CRM est cruciale car elle centralise et actualise les données clients, permettant de mieux comprendre leurs besoins, personnaliser les interactions, optimiser les ventes et guider les décisions stratégiques.

L’enjeu de cybersécurité :

La valeur stratégique d’une base CRM ne se mesure pas seulement à la richesse des informations qu’elle contient. C’est aussi un actif hautement exposé, situé au cœur d’un écosystème connecté à des applications tierces (marketing automation, support, facturation…). Une cyberattaque sur le CRM, l’éventuel vol ou détournement de ses données, peuvent simultanément interrompre la prospection, ouvrir la voie à des sanctions RGPD, offrir votre capital relationnel aux concurrents et durablement miner la confiance de vos clients et partenaires.

Les questions de cybersécurité à traiter :

- Quelqu’un dans l’entreprise a-t-il évalué le niveau de sécurité du prestataire identifié ?

- Lors de la migration de l’ancienne application vers la nouvelle, quelqu’un a-t-il pris soin de qualifier la sensibilité des données transférées ?

- Une fois le projet terminé, le registre de traitement a-t-il été mis à jour ?

- Les droits d’accès ont-ils été revus selon le principe du moindre privilège (rôles, MFA, comptes dormants) ?

- Toutes les intégrations tierces (API marketing, facturation, support…) ont-elles été recensées et chacune fait-elle l’objet d’une analyse de risque et d’un contrat de sous-traitance conforme au RGPD ?

- Un plan de sauvegarde et de restauration spécifique au CRM a-t-il été testé en conditions réelles pour garantir la reprise d’activité en cas d’incident ?

Les éléments de mesure et références :

- 75 % des organisations déclarent avoir subi au moins un incident ou une fuite de données liés à un service SaaS – les CRM étant cités parmi les applications « business-critiques » les plus attaquées.

- Pour la seule plateforme Salesforce, une synthèse CSA montre que 39 % des entreprises utilisatrices ont déjà subi une fuite de données via cet écosystème.

- Vol de données CISCO (05/08/2025)

- Vol de données Allianz Life (16/07/2025)

Les points de vigilance :

- Définir une politique d’accès au CRM

- Distribuer les rôles / responsabilités clairs vis-à-vis de l’outil

- Surveiller les intégrations tierces

- Automatiser la détection

- Former les utilisateurs

Deuxième exemple : votre entreprise acquiert une société dans le cadre d’une stratégie de croissance externe

Le budget pour l’acquisition est prévu, les due diligences financières sont en cours, l’opération s’annonce prometteuse. Il n’y a plus qu’à finaliser les derniers ajustements juridiques et opérationnels pour signer l’accord et lancer l’intégration.

L’importance du sujet :

Dans une stratégie de croissance externe, l’acquisition d’une société constitue un puissant catalyseur : une fois le budget sécurisé et les due diligences financières engagées, l’opération ouvre la voie à l’accès immédiat à de nouveaux marchés, à l’élargissement du portefeuille produits, à la mutualisation des talents et des ressources, à la réalisation d’économies d’échelle, au renforcement de la position concurrentielle et, in fine, à la création de valeur durable pour l’ensemble des parties prenantes.

L’enjeu de cybersécurité :

Un défaut d’évaluation en amont pourrait non seulement fausser la valeur réelle de l’entreprise à acquérir, mais aussi exposer la vôtre à des risques immédiats : vulnérabilités non colmatées, réseaux interconnectés sans segmentation, bases clients déjà compromises, contrats tiers non conformes au RGPD et dettes techniques capables de déclencher, dès l’intégration, une fuite de données, un ransomware paralysant ou encore des sanctions réglementaires qui viendraient annihiler les synergies financières espérées.

Les questions de cybersécurité à traiter :

- Avez-vous évalué le risque cyber de l’entreprise cible, notamment sa dette technique et sa dette de sécurité ?

- A-t-on examiné les vulnérabilités de l’entreprise cible ?

- A-t-on prévu l’intégration de ses systèmes dans votre infrastructure ?

- Ses équipes sont-elles sensibilisées aux pratiques de sécurité ?

- Dispose-t-elle d’un historique d’incidents (ransomware, fuite de données, compromission ?) et quels correctifs ou plans de remédiation ont été appliqués ?

- Les tiers et services cloud auxquels elle est connectée (fournisseurs, sous-traitants SaaS, API) ont-ils été cartographiés et font-ils l’objet de clauses de sécurité et de revues régulières ?

Les éléments de mesure et références :

- 73 % des décideurs M&A déclarent qu’une faille ou une fuite de données non divulguée est un deal breaker immédiat dans leur processus d’acquisition.

- 42 % des professionnels interrogés estiment qu’un manque d’identification des risques cyber ou IT peut faire capoter le deal ; paradoxalement, seuls 17 % jugent les mesures de sécurité de leurs cibles réellement suffisantes.

- La dette cyber qui coûte 20 millions : comment une PME tech a vu son rachat sabré à la dernière minute.

Les points de vigilance :

- Intégrer un audit cyber complet dès la due diligence

- Cartographier la dette technique et les vulnérabilités critiques de la cible

- Passer au crible l’historique d’incidents, la conformité RGPD et les contrats tiers

- Élaborer un plan d’intégration sécurisée : segmentation réseau, IAM, sauvegardes

- Budgétiser et planifier les remédiations dans le business plan post acquisition

Tout projet comporte une dimension de cybersécurité

Ces deux exemples illustrent une réalité simple : tout projet comporte une dimension cybersécurité. L’intégrer dès la conception et la traiter comme un réflexe naturel, au même titre que le budget ou le planning, permet non seulement d’éviter des pertes financières et des crises de réputation, mais aussi de sécuriser la croissance et la sérénité de l’entreprise.

Chez Quark Security, notre rôle consiste à intégrer la sécurité au cœur de vos projets, quelle que soit leur nature, et vous accompagner dans cette démarche de façon pragmatique et orientée business. La cybersécurité, ce n’est pas un supplément : c’est la condition d’un développement durable et maîtrisé.

Rendez-vous dès la rentrée pour bâtir ensemble votre 2026 plus sûr.